Keypoints

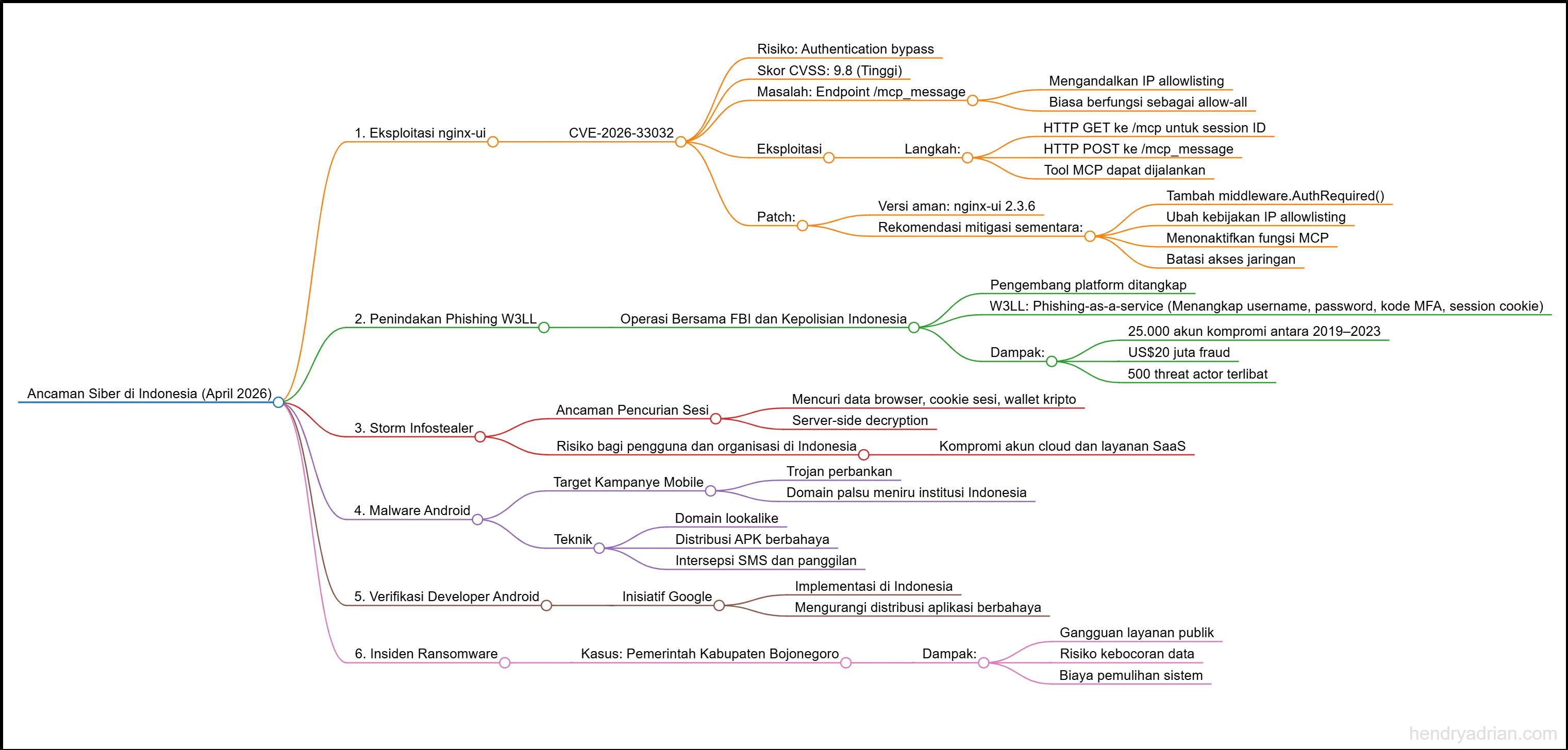

- CVE-2026-33032 in nginx-ui enables an authentication bypass via the /mcp_message endpoint, allowing full Nginx server takeover if unpatched.

- W3LL is a phishing-as-a-service platform used in adversary-in-the-middle attacks to capture credentials, MFA codes, and session cookies enabling account takeover.

- Storm infostealer exfiltrates encrypted browser data and session cookies to operator servers for server-side decryption, facilitating silent session hijacking.

- Android banking trojans use lookalike domains, sideloaded APKs, and SMS/call interception to steal credentials and monitor devices in real time.

- Ransomware activity (claimed by actor Nova) against local government underscores the need for offline backups, aggressive patching, and incident preparedness.

Indonesia kembali menjadi salah satu negara yang disebut dalam sejumlah laporan keamanan siber global terbaru. Mulai dari kerentanan kritis pada nginx-ui yang sedang dieksploitasi aktif, operasi penegakan hukum bersama FBI dan Kepolisian Indonesia terhadap platform phishing W3LL, hingga munculnya infostealer baru dan kampanye malware mobile yang juga menargetkan pengguna di Indonesia. Kondisi ini menunjukkan bahwa organisasi di Indonesia, baik sektor publik maupun swasta, perlu meningkatkan kewaspadaan dan mempercepat langkah mitigasi.

1. CVE-2026-33032 pada nginx-ui: Risiko Besar untuk Server di Indonesia

Kerentanan CVE-2026-33032 pada nginx-ui menjadi sorotan utama karena memungkinkan authentication bypass yang dapat berujung pada pengambilalihan penuh server Nginx. Skor CVSS kerentanan ini mencapai 9.8, menandakan tingkat keparahan yang sangat tinggi.

Masalah utamanya berada pada endpoint /mcp_message. Endpoint ini hanya mengandalkan IP allowlisting, dan dalam kondisi default dapat berperilaku sebagai allow-all. Akibatnya, penyerang tanpa autentikasi dapat memanggil berbagai tool MCP untuk:

- Me-restart layanan Nginx

- Membuat, memodifikasi, atau menghapus konfigurasi

- Memicu reload konfigurasi otomatis

- Menyadap lalu lintas dan memanen kredensial admin

Para peneliti menemukan sekitar 2.600–2.689 instance nginx-ui yang terekspos ke internet secara global, dan Indonesia termasuk salah satu negara dengan jumlah instance terbuka yang signifikan. Hal ini membuat organisasi di Indonesia berisiko langsung jika belum melakukan patching.

Bagaimana eksploitasi dilakukan?

Eksploitasi disebut dapat dilakukan hanya dalam beberapa langkah singkat:

- Penyerang mengirim HTTP GET ke endpoint /mcp untuk mendapatkan session ID

- Penyerang lalu mengirim HTTP POST ke /mcp_message menggunakan session ID tersebut

- Tanpa autentikasi yang benar, tool MCP dapat dijalankan untuk mengubah perilaku server

Laporan terbaru juga menyebut bahwa eksploitasi terhadap celah ini sudah terjadi di dunia nyata dan proof-of-concept publik telah tersedia. Ini berarti risiko untuk server di Indonesia bukan lagi teoritis, melainkan operasional dan mendesak.

Versi aman dan mitigasi

Patch awal dirilis pada nginx-ui 2.3.4, sementara laporan lanjutan mendorong administrator untuk menggunakan versi aman terbaru 2.3.6. Bagi organisasi di Indonesia yang belum bisa segera melakukan upgrade, mitigasi sementara yang direkomendasikan meliputi:

- Upgrade ke nginx-ui 2.3.6 sesegera mungkin

- Menambahkan middleware.AuthRequired() pada endpoint /mcp_message

- Mengubah kebijakan IP allowlisting dari default allow-all menjadi deny-all

- Menonaktifkan fungsi MCP bila tidak diperlukan

- Membatasi akses jaringan hanya dari IP internal atau VPN terpercaya

Dampak untuk organisasi Indonesia

Di Indonesia, banyak organisasi masih mengekspos panel administrasi ke internet untuk kemudahan operasional. Praktik ini memperbesar risiko jika dikombinasikan dengan perangkat lunak yang belum ditambal. Untuk instansi pemerintah, universitas, penyedia hosting, startup, dan perusahaan digital, celah seperti ini bisa menyebabkan:

- Gangguan layanan web publik

- Defacement atau manipulasi konfigurasi web server

- Pencurian kredensial administrator

- Penyisipan proxy berbahaya untuk intersepsi trafik

- Pivoting ke sistem internal lain

2. Operasi FBI dan Indonesia terhadap W3LL: Sinyal Kuat bagi Ekosistem Siber Nasional

Dalam perkembangan penting lainnya, FBI Atlanta Field Office bersama Kepolisian Indonesia membongkar infrastruktur phishing global W3LL dan menahan pengembang yang diduga berada di balik platform tersebut. Ini disebut sebagai salah satu aksi koordinasi penting antara Amerika Serikat dan Indonesia dalam menindak pengembang phishing kit.

W3LL adalah platform phishing-as-a-service yang menjual toolkit sekitar US$500 untuk membuat portal login palsu yang sangat meyakinkan. Platform ini juga didukung marketplace W3LLSTORE, yang memperjualbelikan akun hasil kompromi dan akses tidak sah.

Kenapa W3LL berbahaya?

W3LL menggunakan teknik adversary-in-the-middle untuk menangkap:

- Username dan password

- Kode MFA

- Session cookie

Dengan session cookie yang dicuri, pelaku dapat melewati MFA dan masuk ke akun korban tanpa harus memicu tantangan login tambahan. Teknik ini sangat berbahaya untuk akun Microsoft 365 dan sering digunakan dalam business email compromise atau BEC.

Menurut data yang dipublikasikan:

- Lebih dari 25.000 akun kompromi diperdagangkan antara 2019–2023

- Serangan dikaitkan dengan lebih dari US$20 juta upaya fraud

- W3LL melayani sekitar 500 threat actor

- Pada 2023–2024, toolkit ini digunakan untuk menargetkan lebih dari 17.000 korban di seluruh dunia

Makna strategis bagi Indonesia

Keterlibatan aparat Indonesia dalam pembongkaran W3LL menunjukkan dua hal penting:

- Indonesia bukan hanya target, tetapi juga wilayah penting dalam penegakan hukum siber internasional

- Kolaborasi lintas negara menjadi semakin penting untuk menghadapi model kejahatan siber berbasis layanan

Bagi perusahaan di Indonesia, kasus ini menjadi pengingat bahwa perlindungan akun email perusahaan tidak cukup hanya dengan mengaktifkan MFA. Organisasi perlu menambahkan kontrol seperti:

- Deteksi login anomali

- Proteksi session token

- Conditional access

- Monitoring aturan inbox dan forwarding mencurigakan

- Pelatihan anti-phishing berkala

3. Storm Infostealer: Ancaman Pencurian Sesi yang Relevan untuk Pengguna Indonesia

Muncul pula Storm, infostealer berbasis langganan yang mencuri data browser, cookie sesi, wallet kripto, autofill, dan file sensitif. Yang membuatnya lebih berbahaya adalah pendekatan server-side decryption. Data terenkripsi dari browser korban dikirim ke server operator untuk didekripsi di sana, sehingga jejak aktivitas berbahaya pada endpoint menjadi lebih kecil.

Laporan menyebut adanya log aktif dari berbagai negara termasuk Indonesia. Ini menandakan bahwa pengguna dan organisasi di Indonesia juga masuk dalam cakupan ancaman.

Risiko utama dari Storm adalah:

- Pembajakan sesi tanpa perlu password

- Akses diam-diam ke layanan SaaS dan cloud

- Kompromi akun Google, media sosial, dan layanan finansial

- Pencurian data perusahaan melalui browser karyawan

Bagi organisasi di Indonesia, infeksi satu perangkat karyawan saja dapat membuka jalan ke akun bisnis yang masih aktif, termasuk email, dashboard cloud, panel admin, hingga platform kolaborasi internal.

4. Malware Android dan Indonesia sebagai Target Aktif

Laporan lain mengungkap operasi Android banking trojan yang terhubung dengan pusat penipuan di Asia Tenggara. Infrastruktur kampanye ini menggunakan domain palsu yang meniru institusi resmi, termasuk entitas di Indonesia seperti:

- Layanan pensiun BUMN Indonesia

- Direktorat Jenderal Pajak palsu

Volume kueri DNS tertinggi dalam salah satu observasi justru datang dari pelanggan berbasis Indonesia, bersama Thailand, Spanyol, dan Turki. Ini menunjukkan bahwa Indonesia adalah salah satu pasar target utama untuk kampanye malware mobile dan penipuan berbasis aplikasi.

Teknik yang digunakan mencakup:

- Domain lookalike dan lure site

- Distribusi APK berbahaya di luar toko aplikasi resmi

- Intersepsi SMS dan panggilan

- Pencurian kredensial dan biometrik

- Remote monitoring perangkat secara real-time

5. Verifikasi Developer Android Dimulai, Indonesia Masuk Gelombang Awal

Dalam konteks pertahanan, ada kabar penting dari Google. Perusahaan mulai menerapkan verifikasi developer Android untuk mengurangi distribusi aplikasi berbahaya oleh pihak anonim. Indonesia termasuk negara yang akan masuk gelombang awal penerapan pada September, bersama Brasil, Singapura, dan Thailand.

Kebijakan ini penting untuk Indonesia karena distribusi APK di luar Google Play masih cukup umum. Dengan adanya verifikasi developer, diharapkan risiko penyebaran aplikasi berbahaya dapat berkurang. Namun demikian, pengguna tingkat lanjut masih dapat melakukan sideload melalui alur khusus, sehingga edukasi keamanan tetap diperlukan.

6. Insiden Ransomware di Pemerintah Daerah Indonesia

Laporan publik juga mencatat klaim ransomware terhadap Pemerintah Kabupaten Bojonegoro di Jawa Timur oleh aktor bernama Nova. Walau klaim ini belum tentu terverifikasi sepenuhnya, insiden seperti ini menegaskan bahwa sektor publik Indonesia tetap menjadi sasaran yang menarik bagi kelompok ransomware.

Dampak terhadap portal pemerintah dapat meliputi:

- Gangguan layanan publik daring

- Risiko kebocoran data internal

- Terganggunya kepercayaan masyarakat

- Biaya pemulihan sistem dan investigasi

Rekomendasi Prioritas untuk Organisasi di Indonesia

Berdasarkan rangkaian ancaman di atas, berikut langkah prioritas yang sebaiknya segera dilakukan oleh organisasi di Indonesia:

- Patch management agresif untuk seluruh sistem yang menghadap internet, terutama panel administrasi seperti nginx-ui

- Batasi akses admin hanya melalui VPN, bastion host, atau IP allowlist ketat

- Audit konfigurasi Nginx dan reverse proxy untuk mendeteksi perubahan tidak sah

- Perkuat keamanan email dan identitas dengan conditional access, deteksi token/session abuse, dan monitoring inbox rules

- Tingkatkan EDR/XDR untuk mendeteksi stealer, session hijacking, dan eksfiltrasi data

- Larangan instalasi APK sembarangan pada perangkat kerja dan terapkan mobile device management

- Backup offline dan uji pemulihan untuk mengurangi dampak ransomware

- Threat hunting berkala terhadap IOC yang relevan dengan Indonesia

- Pelatihan keamanan siber bagi admin, helpdesk, dan pengguna umum

Reference

- Actively Exploited nginx-ui Flaw (CVE-2026-33032) Enables Full Nginx Server Takeover

- Critical Nginx UI auth bypass flaw now actively exploited in the wild

- FBI takedown of W3LL phishing service leads to developer arrest

- The silent “Storm”: New infostealer hijacks sessions, decrypts server-side

- FBI and Indonesian Police Dismantle W3LL Phishing Network Behind $20M Fraud Attempts

- FBI, Indonesia take down W3LL phishing tool

- Authorities Dismantle ‘W3LL’ Phishing Empire Powering Global Business Email Attacks

- Scams, Slaves and (Malware-as-a) Service: Tracking a Trojan to Cambodia’s Scam Centers

- Ransom! Pemerintah Kabupaten Bojonegoro (APR-2026)

- Android Developer Verification Rollout Begins Ahead of September Enforcement